Kód: 38476245

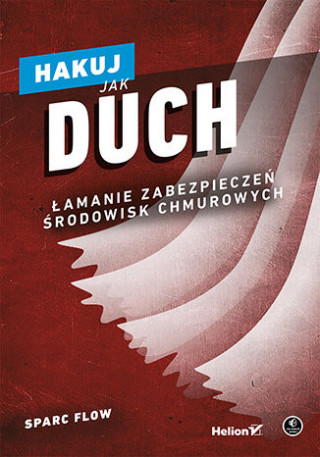

Hakuj jak duch. Łamanie zabezpieczeń środowisk chmurowych

Autor Sparc Flow

Rozwój technologii wymusza zmianę podejścia do zabezpieczania systemów. Jeszcze niedawno napastnicy prześlizgiwali się przez zapory sieciowe i uzyskiwali dostęp do wewnętrznych zasobów firmy. Skanowali sieć, tunelowali ruch siecio ... celý popis

- Jazyk:

Polština

Polština - Vazba: Brožovaná

- Počet stran: 264

Nakladatelství: Helion, 2022

- Více informací o knize

364 Kč

Skladem u dodavatele v malém množství

Odesíláme do 4 dnů

Potřebujete více kusů?Máte-li zájem o více kusů, prověřte, prosím, nejprve dostupnost titulu na naši zákaznické podpoře.

Přidat mezi přání

Mohlo by se vám také líbit

Darujte tuto knihu ještě dnes

- Objednejte knihu a zvolte Zaslat jako dárek.

- Obratem obdržíte darovací poukaz na knihu, který můžete ihned předat obdarovanému.

- Knihu zašleme na adresu obdarovaného, o nic se nestaráte.

Více informací o knize Hakuj jak duch. Łamanie zabezpieczeń środowisk chmurowych

Nákupem získáte 36 bodů

Anotace knihy

Anotace knihy

Rozwój technologii wymusza zmianę podejścia do zabezpieczania systemów. Jeszcze niedawno napastnicy prześlizgiwali się przez zapory sieciowe i uzyskiwali dostęp do wewnętrznych zasobów firmy. Skanowali sieć, tunelowali ruch sieciowy, wstrzykiwali złośliwy kod. Obecnie, jako że coraz więcej podmiotów pracuje w odpornym środowisku opartym na chmurze, rozwijanym na bazie modelu DevOps, także napastnicy są zmuszeni zmienić styl pracy. I napastnik, i pentester muszą myśleć jak projektant systemu, aby wykorzystać jego fałszywe założenia i pochopne decyzje.Ta książka jest przeznaczona dla specjalistów do spraw bezpieczeństwa, którzy chcą się nauczyć łamać systemy chmurowe, a przez to znajdować sposoby doskonalszego ich zabezpieczania. W trakcie lektury można prześledzić, jak wyglądają w praktyce wszystkie etapy włamania do nieprzyjaznego zabezpieczonego środowiska działającego w chmurze. Przeanalizujesz podstawowe procedury z obszaru bezpieczeństwa operacji. Nauczysz się używać systemu operacyjnego Tails, sieci Tor i serwerów pomocniczych. Poznasz także kod przydatny do budowania anonimowej infrastruktury do hakowania, aby uchronić się przed wykryciem. Dowiesz się, jak prowadzić rekonesans, zbudujesz narzędzia od podstaw i rozłożysz na części niskopoziomowe mechanizmy popularnych systemów, aby uzyskać dostęp do celu. W tej książce znajdziesz i wiedzę, i inspirację do samodzielnych misji hakerskich.

Parametry knihy

Parametry knihy

364 Kč

- Plný název: Hakuj jak duch. Łamanie zabezpieczeń środowisk chmurowych

- Autor: Sparc Flow

- Jazyk:

Polština

Polština - Vazba: Brožovaná

- Počet stran: 264

- EAN: 9788328383326

- ISBN: 978-83-283-8332-6

- ID: 38476245

- Nakladatelství: Helion

- Hmotnost: 382 g

- Rozměry: 168 × 230 × 15 mm

- Datum vydání: 01. February 2022

Oblíbené z jiného soudku

-

Metafizyczna Anatomia Tom 1.

1372 Kč -

Lego Star Wars Największy mistrz Jedi LNC-6312

118 Kč -

Montaż, uruchamianie i konserwacja instalacji, maszyn i urządzeń elektrycznych Kwalifikacja EE.05 Podręcznik Część 1

580 Kč -

Nowe biologia na czasie karty pracy maturalne 2 liceum i technikum zakres rozszerzony 64965

166 Kč -

Atomowe nawyki drobne zmiany niezwykłe efekty

260 Kč -

LEGO Star Wars. Poszukiwany: łowca nagród

118 Kč -

Lego Star Wars. Imperialny patrol

122 Kč -

English File 4th edition Advanced Plus Student's Book + Online Practice

611 Kč -

Fun Card English Present Simple vs Present Continuous

197 Kč -

Fun Card English Present Perfect vs Past Simple

197 Kč -

Fun Card English Will vs Going To

197 Kč -

Nowe repetytorium z gramatyki języka niemieckiego dla średniozaawansowanych i zaawansowanych B1/C1

750 Kč -

Lego Star Wars Przemytnik, rebeliant, bohater! LNC-6309

118 Kč -

Kronika ptaka nakręcacza

180 Kč -

Terapia Doktora Gersona - Healing The Gerson Way - Polish Edition

667 Kč -

Pułapki myślenia

334 Kč -

Bogaty albo biedny po prostu rozni mentalnie

181 Kč -

48 praw władzy wyd. 2023

274 Kč -

Dinozaur Mosazaur XL

158 Kč -

Daniel samiec L

121 Kč -

Glukozowa rewolucja. Kontroluj poziom cukru we krwi, odzyskaj energię i jedz to, na co masz ochotę

267 Kč -

Ogier Hanowerski maści czarnoszarej

156 Kč -

American Bison

229 Kč -

Pieni?dze nie s? problemem, ty nim jeste? (Polish)

306 Kč -

Ekstremalne przywództwo. Elitarne taktyki Navy SEALs w zarządzaniu wyd. 2022

266 Kč -

Antylopa wielka sable samica

121 Kč -

Karteczki samoprzylepne w bloczku neon pomarańczowy 100 kartek

31 Kč -

My Hero Academia. Tom 38

169 Kč -

Białe noce wyd. 2023

189 Kč -

My Hero Academia Team Up Mission. Tom 5

169 Kč -

Kwadrant przeplywu pieniedzy

234 Kč -

Joga Jezusa (The Yoga of Jesus) Polish

272 Kč -

Atlas samochodowy 1:300 000

258 Kč -

Inteligentny inwestor. Najlepsza książka o inwestowaniu wartościowym

555 Kč -

Prawa ludzkiej natury

407 Kč -

Wielka Czarna Księga - Demony, Piekielne Duchy i Ewokacje dla Czarownic i Czarownikow

758 Kč -

Odkryj swoje wewnętrzne dziecko. Klucz do rozwiązania (prawie) wszystkich problemów wyd. 2021

276 Kč -

Tapir Bairda L

121 Kč -

Lemur

137 Kč -

Okapi L

121 Kč -

Zebra pospolita

180 Kč -

Hurra!!! Po polsku 2 Zeszyt ćwiczeń Nowa Edycja

353 Kč -

Kryzys klimatyczny? Prawdy, półprawdy i kłamstwa - co wiemy, czego nam się nie mówi i jaka naprawdę czeka nas przyszłość

492 Kč -

Tapir Czaprakowy

121 Kč -

Renifer

158 Kč -

Zebra Grevys XL

158 Kč -

Dzień dobry, kotku! Akademia mądrego dziecka. Pierwsze bajeczki

159 Kč -

Czysty kod Podręcznik dobrego programisty

308 Kč

Osobní odběr Praha, Brno a 12903 dalších

Copyright ©2008-24 nejlevnejsi-knihy.cz Všechna práva vyhrazenaSoukromíCookies

Vrácení do měsíce

Vrácení do měsíce 571 999 099 (8-15.30h)

571 999 099 (8-15.30h)