Kód: 02100932

Traffic Control unter Linux

Autor Michael Sauer

Bachelorarbeit aus dem Jahr 2010 im Fachbereich Informatik - Allgemeines, Note: 1, Fachhochschule Technikum Wien, Sprache: Deutsch, Abstract: Die Geschwindigkeit, mit der Daten über Netzwerke transportiert werden, wächst dank fort ... celý popis

- Jazyk:

Němčina

Němčina - Vazba: Brožovaná

- Počet stran: 64

Nakladatelství: Grin Publishing, 2013

- Více informací o knize

Mohlo by se vám také líbit

-

Die Stunden

273 Kč -

Selbstbiographie

673 Kč -

Checkliste und Leitfaden zur Patienteneinwilligung

1142 Kč -

Grundlagen Der Elektronenoptik

2243 Kč -

Natural Disasters and Extreme Events in Agriculture

4290 Kč -

Gentleman of France

1143 Kč -

From Paris to New York by Land

1360 Kč

Dárkový poukaz: Radost zaručena

- Darujte poukaz v libovolné hodnotě a my se postaráme o zbytek.

- Poukaz se vztahuje na celou naši nabídku.

- Elektronický poukaz vytisknete z e-mailu a můžete ihned darovat.

- Platnost poukazu je 12 měsíců od data vystavení.

Více informací o knize Traffic Control unter Linux

Nákupem získáte 141 bodů

Anotace knihy

Anotace knihy

Bachelorarbeit aus dem Jahr 2010 im Fachbereich Informatik - Allgemeines, Note: 1, Fachhochschule Technikum Wien, Sprache: Deutsch, Abstract: Die Geschwindigkeit, mit der Daten über Netzwerke transportiert werden, wächst dank fortschreitender Technologien stetig. Doch Geschwindigkeit allein ist nicht das einzige Kriterium, um die Bedürfnisse des Anwenders in Bezug auf die Datenübertragung zufriedenzustellen. Oft ist es auch notwendig, bestimmten Datenverkehr vorrangig zu behandeln oder bestimmten Anwendungen eine Mindestbandbreite zu garantieren. Weitere Anforderungen können das Verbieten oder Umleiten von Datenpaketen beinhalten.Das Betriebssystem Linux stellt dafür zwei Werkzeuge zur Verfügung, die diese Bedürfnisse abdecken. Dabei handelt es sich zum einen um die Firewall, die seit der Kernelversion 2.6 mit dem iptables-Befehl realisiert wird. Zum anderen behandelt das Programm tc sämtliche Anforderungen, welche das Bandbreitenmanagement oder die Priorisierung des Netzwerkverkehrs betreffen.In der vorliegenden Arbeit werden zu Beginn das Prinzip und die Funktionsweise der Linux-Firewall betrachtet. Im Anschluss daran werden einige Möglichkeiten vorgestellt, die das Programm tc anbietet, um den QoS-Anforderungen gerecht zu werden. Im letzten Schritt wird das Verhalten beider Programme beobachtet, wenn Pakete innerhalb drei verschiedener Netzwerke verschickt und kontrolliert werden müssen.Das Ergebnis dieser Beobachtungen führt zu dem Schluss, dass mit Hilfe dieser beiden Anwendungen ein Netzwerk derart gestaltet werden kann, dass es sowohl sicher ist, als auch QoS-Anforderungen zufriedenstellend erfüllt.

Parametry knihy

Parametry knihy

1413 Kč

- Plný název: Traffic Control unter Linux

- Autor: Michael Sauer

- Jazyk:

Němčina

Němčina - Vazba: Brožovaná

- Počet stran: 64

- EAN: 9783656494027

- ISBN: 3656494029

- ID: 02100932

- Nakladatelství: Grin Publishing

- Hmotnost: 95 g

- Rozměry: 210 × 148 × 4 mm

- Datum vydání: 12. September 2013

Oblíbené z jiného soudku

-

Amigurumis - soft and cosy!

390 Kč -

GND PAW Plüsch 15 cm Everest

311 Kč -

UNO No Mercy

509 Kč -

KLEINE PRINZ

130 Kč -

Trötsch Plüschpuppe Findus Kuscheltier

336 Kč -

Grammatik aktiv - Deutsch als Fremdsprache - 2. aktualisierte Ausgabe - A1-B1

505 Kč -

Harry Potter und der Stein der Weisen (Harry Potter 1)

250 Kč -

Amigurumis - small and sweet!

390 Kč -

Winnetou 1. Teil

1341 Kč -

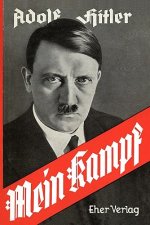

Mein Kampf(German Language Edition)

652 Kč -

Mit Erfolg zum Goethe-Zertifikat C1

610 Kč -

Disney Rapunzel (Puzzle)

405 Kč -

Jujutsu Kaisen - Band 19

139 Kč -

Grammatik aktiv

582 Kč -

Triominos Classic

424 Kč -

Wir Kinder vom Bahnhof Zoo

256 Kč -

PAW PATROL Ryder Plüsch, 20 cm

335 Kč -

Avocado Smash - 1ks

259 Kč -

GND PAW Plüsch 23 cm Skye

433 Kč -

GND PAW Plüsch 15cm Tracker

302 Kč -

Mit Erfolg zum Goethe C1. Testbuch + online

610 Kč -

Deutsch intensiv Wortschatz C1

449 Kč -

Schritte plus Neu 1

556 Kč -

Meine Reise durch Europa

267 Kč -

Duden 12+: Kennst du das? Meine bunte Kinderwelt (Würfel)

219 Kč -

Beste Freunde Arbeitsbuch A1.2 mit Audio-CD

260 Kč -

Momente A2.2: Kursbuch plus interaktive Version

248 Kč -

Momente A2.2. Arbeitsbuch plus interaktive Version

242 Kč -

GDH Deluxe Room Cakeys Küche

727 Kč -

Spektrum Deutsch A2+: Integriertes Kurs- und Arbeitsbuch für Deutsch als Fremdsprache

698 Kč -

Mein Kampf(German Language Edition)

927 Kč -

Im Westen nichts Neues

296 Kč -

Deutsch für clevere Kids - 5 Wörter am Tag

389 Kč -

Super! 2/A2: učebnice a pracovní sešit + CD zdarma

505 Kč -

Auto-Katalog 2024

316 Kč -

Tarot-Kartenset: Magic Soul Tarot

593 Kč -

Tempo, kleine Fische!

203 Kč -

My Rummy

522 Kč -

Projekt C1 neu: Lehrerbuch mit Audios online

844 Kč -

Deutsch Großes Übungsbuch Wortschatz aktuell A2-C1. Buch

750 Kč -

Geheim-Codes

281 Kč -

Clever 4ever, Challenge Block, 12 Stück

140 Kč -

Insel der blauen Delphine

250 Kč -

Der Vorleser

315 Kč -

Alpe Adria Radweg

577 Kč -

Hitster - Summer Party

666 Kč -

Prüfungstraining DaF - C1

596 Kč -

Wizard

205 Kč -

Killing Stalking 01

342 Kč

Osobní odběr Praha, Brno a 12903 dalších

Copyright ©2008-24 nejlevnejsi-knihy.cz Všechna práva vyhrazenaSoukromíCookies

Vrácení do měsíce

Vrácení do měsíce 571 999 099 (8-15.30h)

571 999 099 (8-15.30h)